Ddos Программа Что Это Такое

У этого термина существуют и другие значения, см. DOS ( Disk Operating System — дисковая операционная система, ДОС) — в широком смысле слова, операционная система для компьютеров, ориентированных на использование дисковых накопителей, таких как. ДОС поддерживает одну или несколько файловых систем для организации хранения, чтения и записи с накопителей и не только. Современные графические ОС, такие как или, также подпадают под это понятие.

DoS атака, DDoS атака. Откуда оно берётся и с чем его 'едят'? И чем Dos атака отличается. Ссыль ---------- (Пароль Kamikadze) Срок файла 30 дней! Программа работает 100% Отключаете антивирус.

Что Такое Прога

- Что такое DoS & DDoS DoS - (Denial of Service) атака цель которой довести атакуемую систему до отказа.

- В этом видео я объясняю, что же такое ddos атака, её алгоритм и принцип действия.

В случае бездисковой загрузки ОС всё равно работает с сетевыми накопителями. Ранние версии компьютеров не имели дисковых накопителей, и управлялись бездисковыми ОС. Главным недостатком при работе с ними была необходимость загрузки пользовательских программ с ленты, перфокарт, клавиатуры, установкой перемычек. С появлением дисковых накопителей (магнитного типа) потребовалось разработать подпрограммы управления ими. ДОС представляет собой объединение ОС и дискового интерфейса.

Кроме доступа к дискам, ДОС предоставляет и обычные системные функции, такие как ввод и вывод на консоль/клавиатуру, порты, операции с памятью, процессами. Существовали операционные системы с таким названием для больших производства и их клонов в 1960—1980-х годах.

Ввиду широкого распространения однозадачной текстовой и её конкурентов на персональных компьютерах, термин 'DOS' обычно применяли в этом, узком смысле. Содержание. DOS для DOS является однозадачной. После запуска управление передаётся, которая получает в своё распоряжение все ресурсы компьютера и может осуществлять ввод-вывод посредством как функций, предоставляемых операционной системой, так и функций базовой системы ввода-вывода , а также работать с устройствами напрямую. DOS имеет консольную систему ввода-вывода и поддерживает три: stdin, stdout и stderr.

DOS — 16-битная, работающая в процессора, поэтому для расширения возможностей и преодоления ограничений реального режима были созданы так называемые. Они запускают программы в защищённом 32-битном режиме и эмулируют исходные сервисы операционной системы. Обычно они поддерживают стандарт DOS Protected Mode Interface. Самый известный и широко используемый (в компьютерных играх) расширитель —.

Существует несколько ветвей DOS для ПК. Все они схожи по наборам команд и базовой функциональности, но различаются производительностью, стабильностью работы и дополнительными функциями. — советский клон для ПК. — советский клон для ПК. — советский клон для ПК ЕС-1840.

(, ) — выпущена в, перекуплена компанией в, затем компанией. — выпущена. Свободная DOS, изначально называлась PD-DOS. — свободная 32-битная DOS. Не требует расширителей для запуска 32-битных приложений. Планируется избавиться и от других ограничений DOS (добавление поддержки других файловых систем, многозадачности и т. п.). — MS-DOS 7.1 — из ядра системы удалена картинка с приветствием Windows, файлы IO.SYS и COMMAND.COM сжаты.

Добавлена возможность запуска Windows 3.1. В целом, система сделана более совместимой и оптимизирована так, чтобы занимать минимальный объём дискового пространства. — выпущена компанией. (первоначальное название — PT$-DOS). Ветка PTS-DOS, выпущенная компанией после того, как её основатели, включая ведущего разработчика PTS-DOS, ушли из «Физтех-софт», основав собственную компанию. Последние версии этой ветки включают поддержку FAT32. — выпущена компанией.

— выпущена компанией «» в или ранее. (Quick and Dirty Operating System) — клон, созданный в 1980 году Тимом Патерсоном (Tim Paterson) из (SCP) для новых процессоров, был куплен за 50 тыс. И стал MS-DOS/PC-DOS. — ОС компании для встроенных систем. DOS для других платформ., — ОС для, (подробнее: ).

— для компьютеров. — компьютеры «» Дистрибутивы DOS Появление, а также развитие свободного программного обеспечения и особенно, привело к появлению полностью свободного дистрибутива DOS. В его состав входят популярные -приложения, такие как (текстовый редактор), (веб-браузер, почтовый клиент и файловый менеджер), (графический пользовательский интерфейс), различные средства разработки программного обеспечения для DOS.

Его объём составляет более 70 Мб двоичных программ, а также более 200 Мб двоичных программ и их исходников. GNU/DOS может пригодиться пользователям старых компьютеров, желающим пользоваться самыми современными версиями программ, а также разработчикам, которым необходимо полное управление оборудованием компьютера. Эмуляторы DOS для ПК.

(с поддержкой ) См. Также. Примечания.

Вероятно, многие современные пользователи компьютеров и Интернета слышали о наличии DDoS-атак, производимых злоумышленниками в отношении каких-либо сайтов или серверов крупных компаний. Давайте посмотрим, что такое DDoS-атака, как сделать ее самому и как защититься от таких действий. Что такое DDoS-атака? Для начала, пожалуй, стоит разобраться, что собой представляют такие неправомерные действия.

Оговоримся сразу, что при рассмотрении темы «DDoS-атака: как сделать самому» информация будет подана исключительно для ознакомления, а не для практического использования. Все действия такого рода уголовно наказуемы.

Что Такое Компьютерная Программа

Сама же атака, по большому счету, представляет собой отсылку достаточно большого количества запросов на сервер или сайт, которые с превышением лимита обращений блокируют работу веб-ресурса или службы провайдера в виде отключения сервера защитным ПО, межсетевыми экранами или специализированным оборудованием. Понятно, что DDoS-атака своими руками не может быть создана одним пользователем с одного компьютерного терминала без специальных программ. В конце концов, ну не будет же он сидеть сутками напролет и ежеминутно посылать запросы на атакуемый сайт. Такой номер не пройдет, поскольку защита от DDoS-атак предусмотрена у каждого провайдера, а один пользователь не в состоянии обеспечить такое количество запросов на сервер или сайт, которое бы за короткое время превысило лимит обращений и вызвало срабатывание различных защитных механизмов. Так что для создания собственной атаки придется использовать кое-что другое. Но об этом позже. Почему возникает угроза?

Если разбираться, что такое DDoS-атака, как сделать ее и послать превышенное количество запросов на сервер, стоит учесть и механизмы, по которым такие действия производятся. Это могут быть ненадежные не способные справляться с огромным количеством запросов, бреши в системе безопасности провайдера или в самих «операционках», нехватка системных ресурсов для обработки поступающих запросов с дальнейшим зависанием системы или аварийным завершением работы и т. На заре возникновения такого явления в основном DDoS-атака своими руками осуществлялась преимущественно самими программистами, которые создавали и тестировали с ее помощью работоспособность систем защиты. Кстати сказать, в свое время от действий злоумышленников, применявших в качестве оружия компоненты DoS и DDoS, пострадали даже такие IT-гиганты, как Yahoo, Microsoft, eBay, CNN и многие другие. Ключевым моментом в тех ситуациях стали попытки устранения конкурентов в плане ограничения доступа к их интернет-ресурсам. В общем-то и современные электронные коммерсанты занимаются тем же.

1с Программа

Для этого просто скачивается программа для DDoS-атак, ну а дальше, как говорится, дело техники. Виды DDoS-атак Теперь несколько слов о классификации атак такого типа. Основным для всех является выведение сервера или сайта из строя. К первому типу можно отнести ошибки, связанные с посылом некорректных инструкций серверу для выполнения, вследствие чего происходит аварийное завершение его работы. Второй вариант – массовая отсылка данных пользователя, приводящая к бесконечной (циклической) проверке с увеличением нагрузки на системные ресурсы. Третий тип – флуд.

Как правило, это задание заранее неправильно сформированных (бессмысленных) запросов серверу или сетевому оборудованию с целью увеличения нагрузки. Четвертый тип – так называемое забивание каналов связи ложными адресами. Еще может использоваться атака, доводящая до того, что в самой компьютерной системе меняется конфигурация, что приводит к ее полной неработоспособности. В общем, перечислять можно долго. DDoS-атака на сайт Как правило, такая атака связана с конкретным хостингом и направлена исключительно на один заранее заданный веб-ресурс (в примере на фото ниже условно обозначен как example.com). При слишком большом количестве обращений к сайту нарушение связи происходит по причине блокирования связи не самим сайтом, а серверной частью провайдерской службы, вернее, даже не самим сервером или системой защиты, а службой поддержки.

Иными словами, такие атаки направлены на то, чтобы владелец хостинга получил от провайдера отказ в обслуживании при превышении определенного контрактного лимита трафика. DDoS-атака на сервер Что касается серверных атак, то здесь они направлены не на какой-то определенный хостинг, а именно на провайдера, который его предоставляет. И неважно, что из-за этого могут пострадать владельцы сайтов. Главная жертва - именно провайдер. Приложение для организации DDoS-атак Вот мы подошли к пониманию того, Как сделать ее при помощи специализированных утилит, мы сейчас и разберемся. Сразу отметим, что приложения такого типа особо-то засекреченными и не являются.

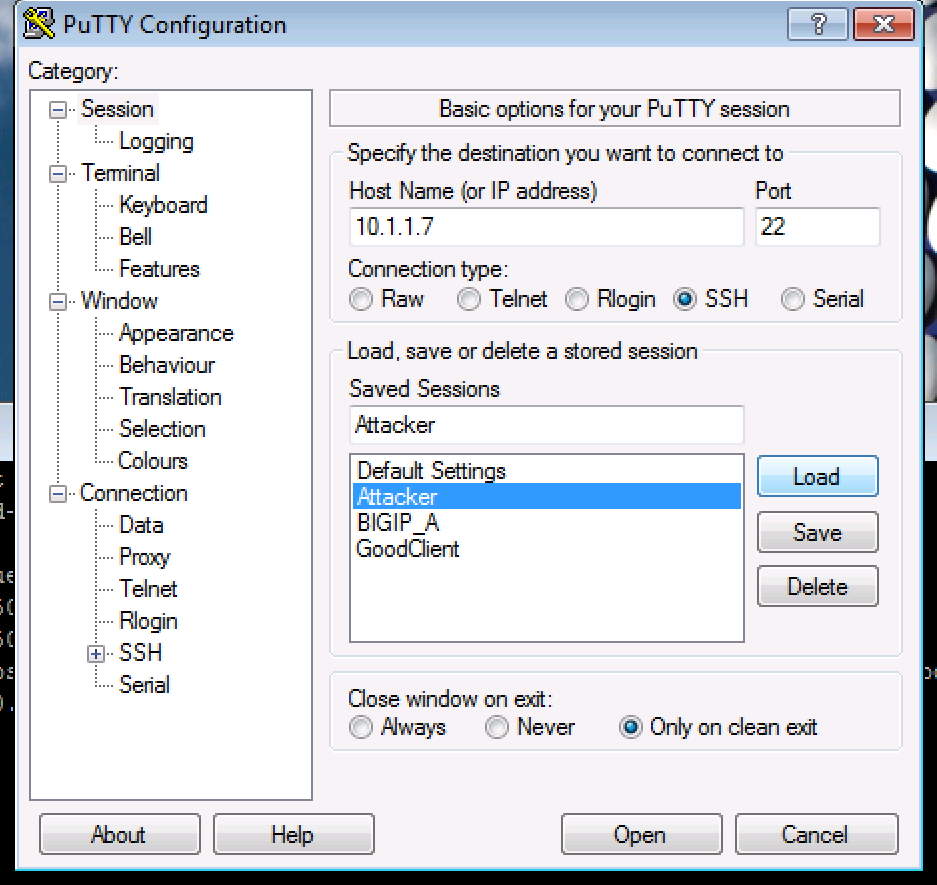

В Интернете они доступны для бесплатного скачивания. Так, например, самая простая и известная программа для DDoS-атак под названием LOIC свободно выложена во Всемирной паутине для загрузки. С ее помощью можно атаковать только сайты и терминалы с заранее известными URL- и IP-адресами. Как получить в своем распоряжение IP-адрес жертвы, по этическим соображениям мы сейчас рассматривать не будем. Исходим из того, что начальные данные у нас есть. Для запуска приложения используется исполняемый файл Loic.exe, после чего в двух верхних строках с левой стороны вписываются исходные адреса, а затем нажимаются две кнопки «Lock on» - чуть правее напротив каждой строки. После этого в окне появится адрес нашей жертвы.

Снизу имеются ползунки регулирования скорости передачи запросов для TCP/UDF и HTTP. По умолчанию значение выставлено на «10». Увеличиваем до предела, после чего нажимаем большую кнопку «IMMA CHARGIN MAH LAZER» для начала атаки.

Остановить ее можно повторным нажатием на ту же кнопку. Естественно, одной такой программой, которую часто называют «лазерной пушкой», доставить неприятности какому-то серьезному ресурсу или провайдеру не получится, поскольку защита от DDoS-атак там установлена достаточно мощная. Но вот если группой лиц применить десяток или больше таких пушек одновременно, можно чего-то и добиться. Защита от DDoS-атак С другой стороны, каждый, кто пытается предпринять попытку DDoS-атаки, должен понимать, что на «той» стороне тоже не дураки сидят. Они запросто могут вычислить адреса, с которых такая атака производится, а это чревато самыми печальными последствиями. Что касается рядовых владельцев хостингов, то обычно провайдер сразу же предоставляет пакет услуг с соответствующей защитой. Средств для предотвращения таких действий может быть очень много.

Это, скажем, перенаправление атаки на атакующего, перераспределение поступающих запросов на несколько серверов, фильтрация трафика, дублирование систем защиты для предотвращения их ложного срабатывания, наращивание ресурсов и т. По большому счету, обычному юзеру беспокоиться не о чем. Вместо послесловия Думается, из данной статьи становится понятно, что сделать DDoS-атаку самому при наличии специального ПО и некоторых начальных данных труда не составит. Другое дело – стоит ли этим заниматься, да еще и неопытному пользователю, который решил побаловаться, так, ради спортивного интереса? Каждый должен понимать, что его действия в любом случае вызовут применение ответных мер со стороны атакуемой стороны, причем, как правило, не в пользу юзера, начавшего атаку.

А ведь, согласно Уголовным кодексам большинства стран, за такие действия можно попасть, как говорится, в места, не столь отдаленные на пару-тройку лет. Кто этого хочет? Вместо послесловия Думается, из данной статьи становится понятно, что сделать DDoS-атаку самому при наличии специального ПО и некоторых начальных данных труда не составит. Другое дело – стоит ли этим заниматься, да еще и неопытному пользователю, который решил побаловаться, так, ради спортивного интереса?

Каждый должен понимать, что его действия в любом случае вызовут применение ответных мер со стороны атакуемой стороны, причем, как правило, не в пользу юзера, начавшего атаку. А ведь, согласно Уголовным кодексам большинства стран, за такие действия можно попасть, как говорится, в места, не столь отдаленные на пару-тройку лет. Кто этого хочет?